jueves, 15 de diciembre de 2022

Introducción a la Criptografía (Primera Parte)

sábado, 12 de noviembre de 2022

¡Bloquear Publicada, Malware y Páginas para adulto en tu Red desde la capa DNS!

Seguramente en navegación día a día a través de tu red, sufres con los problemas más comunes que rodean al internet en todo momento, tus dispositivos se contagian de Virus Informáticos provenientes de páginas de navegación no segura o de alguna publicidad dañina, así mismo, puedo asegurar que la publicidad al navegar te persigue sin cansancio en todo momento en la mayoría de las páginas que visitas. Si no cuentas con un software antivirus que te proteja de todos estos problemas del internet de ahora, puedes optar por usar DNS públicos seguros de proveedores como: Cloudflare, Norton o AdGuard.

- Imaginemos que has conectado tus dispositivos a alguno de estos DNS públicos. Ahora tu servicio DNS está en funcionamiento.

- Cada vez que escribas el nombre de un sitio web, tu dispositivo pedirá a ese DNS la dirección IP correspondiente.

- Si la dirección del dominio pertenece a un sitio web publicitario, de seguimiento, malicioso o de phishing, el DNS bloqueará su acceso, protegiéndole así de ataques maliciosos o de violaciones de la privacidad.

- ¡Y ya está listo! Estos DNS te ayudarán a controlar tu experiencia en línea y ver lo que deseas ver sin exponerte a anuncios, seguimientos o amenazas maliciosas.

- 1.1.1.2

- 1.0.0.2

- 1.1.1.3

- 1.0.0.3

- 94.140.14.14

- 94.140.15.15

- 94.140.14.15

- 94.140.15.16

- Seguridad (virus, sitios de phishing y sitios fraudulentos): 199.85.126.10

- Seguridad + Pornografía: 199.85.126.20

- Seguridad + Pornografía + Otros: 199.85.126.30

domingo, 6 de noviembre de 2022

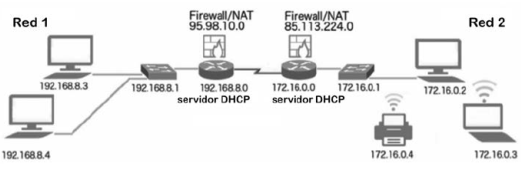

Traducción de direcciones de red (NAT)

sábado, 29 de octubre de 2022

Envenenamiento de la red: poisoning

Técnicas de Mitigación contra DNS Spoofing.

Supervisar y filtrar el tráfico DNS de forma exhaustiva.

Proteger los DNS agregando DNSSEC.

Parchar regularmente los servidores DNS.

Demostrar si el servidor de nombres autorizado coincide con lo que se responde localmente.

Usar VPN (una red privada virtual), especialmente si se van a enviar datos confidenciales.

Buscar señales de seguridad y autenticidad en los sitios web antes de escribir cualquier dato.

Evita abrir enlaces extraños.

Cifrado de extremo a extremo: este método cifra la solicitud de datos de DNS y mantiene alejados a los atacantes, ya que no es posible que dupliquen la licencia de seguridad única del sitio web.

Actualizaciones de DNS: para ayudar a protegerse contra los atacantes de DNS, las versiones actualizadas de DNS incluyen aleatorización de puertos e ID de transacciones criptográficamente seguras. Asegúrese de que el servidor que se utiliza esté siempre actualizado.

- Confíe en las VPN (Redes Privadas Virtuales): Una forma de evitar que ocurra la suplantación de ARP en primer lugar es confiar en las redes privadas virtuales (VPN). Cuando se conecta a Internet, normalmente primero se conecta a un proveedor de servicios de Internet (ISP) para conectarse a otro sitio web. Sin embargo, cuando usa una VPN, está usando un túnel encriptado que bloquea en gran medida su actividad de los piratas informáticos que suplantan ARP. Tanto el método por el que realiza la actividad en línea como los datos que pasan por ella están encriptados.

- Usar un ARP estático: La creación de una entrada ARP estática en su servidor puede ayudar a reducir el riesgo de suplantación de identidad. Si tiene dos hosts que se comunican regularmente entre sí, la configuración de una entrada ARP estática crea una entrada permanente en su caché ARP que puede ayudar a agregar una capa de protección contra la suplantación de identidad.

- Obtenga una herramienta de detección: Incluso con el conocimiento y las técnicas de ARP implementados, no siempre es posible detectar un ataque de suplantación de identidad. Los piratas informáticos se vuelven cada vez más sigilosos para pasar desapercibidos y utilizan nuevas tecnologías y herramientas para adelantarse a sus víctimas. En lugar de centrarse estrictamente en la prevención, asegúrese de contar con un método de detección. El uso de una herramienta de detección de terceros puede ayudarlo a ver cuándo se está produciendo un ataque de suplantación de identidad para que pueda detenerlo en el momento.

- Evite las relaciones de confianza: Algunos sistemas se basan en relaciones de confianza de IP que se conectarán automáticamente a otros dispositivos para transmitir y compartir información. Sin embargo, debe evitar por completo confiar en las relaciones de confianza de IP en su empresa. Cuando sus dispositivos usan direcciones IP solo para verificar otra máquina o la identidad de un usuario, es fácil que un hacker se infiltre y falsifique su ARP. Otra solución es confiar en inicios de sesión y contraseñas privadas para identificar a los usuarios. Sea cual sea el sistema que elija para validar a sus usuarios, necesita políticas de protección establecidas en su organización. Esta sencilla técnica puede crear una capa adicional de protección y realizar un seguimiento de quién intenta acceder a sus sistemas.

- Configurar filtrado de paquetes: Algunos atacantes ARP enviarán paquetes ARP a través de la LAN que contienen la dirección MAC del atacante y la dirección IP de la víctima. Una vez que se han enviado los paquetes, un atacante puede comenzar a recibir datos o esperar y permanecer relativamente desapercibido mientras se prepara para lanzar un ataque de seguimiento. Y cuando un paquete malicioso se ha infiltrado en su sistema, puede ser difícil detener un ataque de seguimiento y asegurarse de que su sistema esté limpio. El filtrado y la inspección de paquetes pueden ayudar a detectar paquetes envenenados antes de que lleguen a su destino. Puede filtrar y bloquear paquetes maliciosos que muestren cualquier fuente de información conflictiva.

- Configuración de monitoreo de malware: Las herramientas antivirus y de malware que ya utilizan pueden ofrecer algún recurso contra la suplantación de identidad ARP. Mire su configuración de monitoreo de malware y busque categorías y selecciones que monitoreen el tráfico ARP sospechoso desde los puntos finales. También debe habilitar cualquier opción de prevención de suplantación de ARP y detener cualquier proceso de punto final que envíe tráfico ARP sospechoso.

miércoles, 19 de octubre de 2022

¡Bloquea la Publicidad y Malware a través de DNS con PIHOLE!

- Fácil de instalar : El instalador versátil lo guía a través del proceso y toma menos de diez minutos.

- Resuelto : el contenido está bloqueado en ubicaciones que no son del navegador , como aplicaciones móviles cargadas de anuncios y televisores inteligentes.

- Responsivo : acelera sin problemas la sensación de la navegación diaria al almacenar en caché las consultas de DNS.

- Ligero : funciona sin problemas con requisitos mínimos de hardware y software.

- Robusta : una interfaz de línea de comandos con garantía de calidad para la interoperabilidad.

- Perspicaz : un hermoso panel de interfaz web receptivo para ver y controlar su Pi-hole.

- Versátil : opcionalmente puede funcionar como un servidor DHCP , asegurando que todos sus dispositivos estén protegidos automáticamente.

- Escalable : capaz de manejar cientos de millones de consultas cuando se instala en hardware de servidor.

- Moderno : bloquea los anuncios tanto en IPv4 como en IPv6.

- Gratis : software de código abierto que ayuda a garantizar que usted es la única persona que controla su privacidad.

- Mínimo 2 GB de espacio libre, se recomiendan 4 GB

- 512 MB de memoria RAM